Tartalom

- Meghatározás - Mit jelent a középtámadás (MITM)?

- Bevezetés a Microsoft Azure és a Microsoft Cloud | A jelen útmutató során megtanulja, hogy mi a lényeg a felhőalapú számítástechnikában, és hogyan segítheti a Microsoft Azure a felhőből történő migrációt és az üzleti vállalkozás futtatását.

- A Techopedia magyarázza a Közép-Támadást (MITM)

Meghatározás - Mit jelent a középtámadás (MITM)?

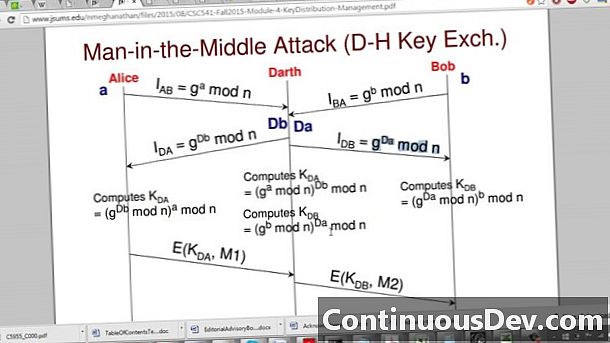

A középkori (MITM) támadás egy lehallgatás egyik formája, ahol a két felhasználó közötti kommunikációt jogosulatlan fél figyeli és módosítja. Általában a támadó aktívan hallgat, ha elfogja a nyilvános kulcsot, és továbbküldi, miközben a kért kulcsot helyettesíti a sajátval.

A folyamat során úgy tűnik, hogy a két eredeti fél normálisan kommunikál. Az erõ nem ismeri fel, hogy a vevõ ismeretlen támadó, aki megkísérel hozzáférni vagy módosítani az adót, mielõtt továbbadná a vevõnek. Így a támadó irányítja a teljes kommunikációt.

Ezt a kifejezést janus-támadásnak vagy tűzoltók támadásának is nevezik.

Bevezetés a Microsoft Azure és a Microsoft Cloud | A jelen útmutató során megtanulja, hogy mi a lényeg a felhőalapú számítástechnikában, és hogyan segítheti a Microsoft Azure a felhőből történő migrációt és az üzleti vállalkozás futtatását.

A Techopedia magyarázza a Közép-Támadást (MITM)

A MITM nevét egy olyan labdajátéknak nevezték, ahol két ember fogást fog játszani, míg egy középen lévő harmadik személy megpróbálja elfogni a labdát. A MITM tűzoltóság támadásaként is ismert, amely kifejezés abból a vészhelyzeti folyamatból származik, amely során vödrök kerülnek át a tűz eloltására.

Az MITM elfogja a két rendszer közötti kommunikációt, és akkor hajtódik végre, ha a támadó a forgalom normál pontja mentén irányítja az útválasztót. A támadó szinte minden esetben ugyanabban a sugárzott tartományban található, mint az áldozat. Például egy HTTP tranzakció esetén TCP kapcsolat létezik az ügyfél és a szerver között. A támadó két kapcsolatra osztja a TCP kapcsolatot - az egyik az áldozat és a támadó között, a másik a támadó és a szerver között. A TCP-kapcsolat elfogásával a támadó proxyként olvas, módosítja és beszúrja az adatokat az elfogott kommunikációba. A HTTP fejlécet leolvasó munkamenet-sütiket a betolakodó könnyen elfoghatja.

HTTPS-kapcsolat esetén két független SSL-kapcsolat jön létre minden TCP-kapcsolaton keresztül. Az MITM támadás kihasználja a hálózati kommunikációs protokoll gyengeségét, és meggyőzi az áldozatot, hogy a forgalmat a támadón keresztül irányítsa a normál útválasztó helyett, és általában ARP-hamisításnak nevezik.