Tartalom

- Meghatározás - Mit jelent a behatolásteszt (Pen-Testing)?

- Bevezetés a Microsoft Azure és a Microsoft Cloud | A jelen útmutató során megtanulja, mi szól a felhőalapú számítástechnikából, és hogyan segítheti a Microsoft Azure a felhőből történő migrációt és az üzleti vállalkozás futtatását.

- A Techopedia elmagyarázza a behatolási tesztet (Pen-Testing)

Meghatározás - Mit jelent a behatolásteszt (Pen-Testing)?

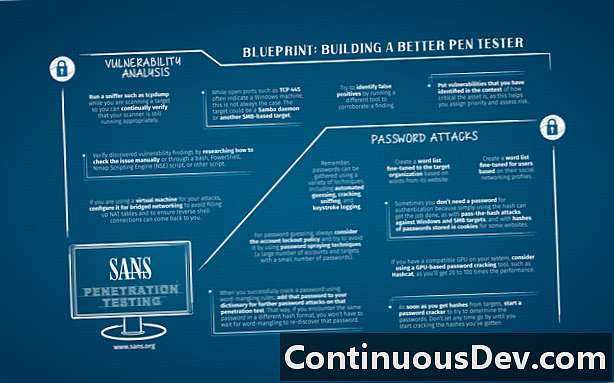

A behatolásteszt (tollteszt vagy pentesting) az információs rendszerek és a támogatási területek bevált biztonsági intézkedéseinek tesztelésére, mérésére és fejlesztésére szolgáló módszer.

A tollvizsgálat biztonságértékelésként is ismert.

Bevezetés a Microsoft Azure és a Microsoft Cloud | A jelen útmutató során megtanulja, mi szól a felhőalapú számítástechnikából, és hogyan segítheti a Microsoft Azure a felhőből történő migrációt és az üzleti vállalkozás futtatását.

A Techopedia elmagyarázza a behatolási tesztet (Pen-Testing)

Tollvizsgálat elvégezhető a háttérvizsgálatok kiegészítéseként, valamint a szociális tervezés és a hálózatépítés biztonságának biztosítása érdekében.

A toll tesztelését a szervezetek belső és külső felhasználói által okozott rosszindulatú támadások szimulálásával valósítják meg. Ezután a teljes rendszert megvizsgálják a potenciális sebezhetőségek szempontjából. A tényleges tollal való tesztelés előtt kidolgozzák egy tervet, amely kommunikálja a tesztelési célokat, az ütemterveket és az erőforrásokat.

A tollvizsgálat felbecsülhetetlen értékű folyamat számos okból, többek között az alábbiakból:

- A minimális biztonsági sérülékenység biztosítja a rendszer megbízhatóságát.

- Megfelel a szabályozási vagy más ügynökségeknek.

- Bebizonyítja, hogy jóhiszemű erőfeszítéseket tesz az ügyfelek adatainak védelme érdekében

Tollvizsgáló eszközök a következők:

- Kereskedelemben kapható (COTS) vagy előre gyártott berendezések és / vagy szoftveralkalmazások

- Vállalati alkalmazások (EA)

- Potenciálisan veszélyeztetett telefon- és vezeték nélküli rendszerek

- Fizikai ellenőrzések

- Weboldalak