Tartalom

- Meghatározás - Mit jelent a hálózati szkennelés?

- Bevezetés a Microsoft Azure és a Microsoft Cloud | A jelen útmutató során megtanulja, mi szól a felhőalapú számítástechnikából, és hogyan segítheti a Microsoft Azure a felhőből történő migrációt és az üzleti vállalkozás futtatását.

- A Techopedia magyarázza a hálózati szkennelést

Meghatározás - Mit jelent a hálózati szkennelés?

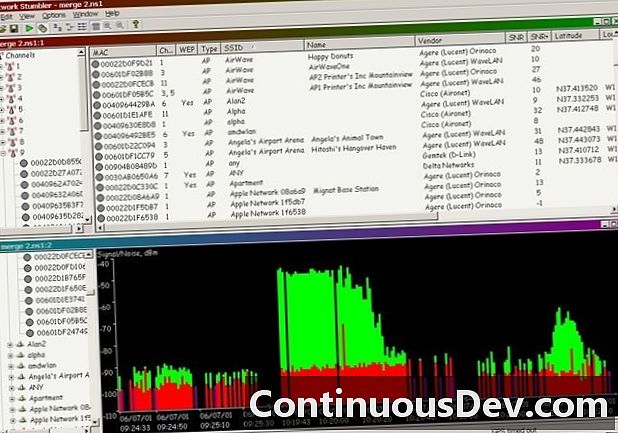

A hálózati szkennelés a számítógépes hálózat használatát jelenti a számítógépes rendszerekkel kapcsolatos információk gyűjtésére. A hálózati szkennelést elsősorban a biztonsági értékeléshez, a rendszer karbantartásához és a hackerek támadásainak végrehajtásához használják.

A hálózati szkennelés célja a következő:

- Felismerje a rendelkezésre álló UDP és TCP hálózati szolgáltatásokat a célzott gazdagépeken

- Felismerje a felhasználó és a megcélzott gazdagépek közötti szűrőrendszereket

- Az IP válaszok értékelésével határozza meg a használt operációs rendszereket (OS)

- Becsülje meg a célgazdagép TCP sorszámának kiszámíthatóságát, hogy meghatározza a szekvencia-előrejelzési támadást és a TCP hamisítást

Bevezetés a Microsoft Azure és a Microsoft Cloud | A jelen útmutató során megtanulja, mi szól a felhőalapú számítástechnikából, és hogyan segítheti a Microsoft Azure a felhőből történő migrációt és az üzleti vállalkozás futtatását.

A Techopedia magyarázza a hálózati szkennelést

A hálózati szkennelés a hálózati portok szkenneléséből és a sebezhetőség vizsgálatából áll.

A hálózati port szkennelése arra utal, hogy az adatcsomagokat hálózaton keresztül egy kiszolgálórendszer által megadott szolgáltatási portszámokat vonják be (például a Telnet 23. portja, a HTTP 80 portja és így tovább). Ennek célja az adott rendszeren elérhető hálózati szolgáltatások azonosítása. Ez az eljárás hatékony a rendszerproblémák elhárításához vagy a rendszer biztonságának szigorításához.

A sebezhetőség vizsgálata a hálózaton elérhető számítógépes rendszerek ismert sebezhetőségének felfedezésére szolgál. Segít felismerni az alkalmazás szoftverek vagy az operációs rendszerek (OS) bizonyos gyenge pontjait, amelyek felhasználhatók a rendszer összeomlására vagy nem kívánt célokra veszélyeztetésére.

A hálózati portok szkennelése, valamint a sebezhetőség vizsgálata információgyűjtési technika, de ha anonim személyek végzik el, ezeket a támadás előzményeinek tekintik.

A hálózati szkennelési folyamatok, például a portszkennelés és a ping-sweepek visszaadják az aktív élő gazdagépekhez tartozó IP-címek részleteit és az általuk nyújtott szolgáltatások típusát. Egy másik, inverz leképezésnek nevezett hálózati szkennelési módszer olyan IP-címekkel kapcsolatos adatokat gyűjt, amelyek nem térképeznek fel az élő gazdagépekre, és ez segít a támadónak a megvalósítható címekre összpontosítani.

A hálózati szkennelés egyike annak a három fontos módszernek, amelyet a támadó az információk gyűjtésére használ. A láb szakaszában a támadó profilot készít a megcélzott szervezetről. Ide tartoznak az adatok, például a szervezetek domain névrendszere (DNS) és az e-mail szerverek, az IP-címtartományon kívül. A szkennelés szakaszában a támadó felfedezi a megadott online címekkel kapcsolatos információkat, rendszer-architektúrájukkal, operációs rendszerükkel és az egyes számítógépeken futó szolgáltatásokkal kapcsolatban. A felsorolás szakaszában a támadó adatokat gyűjt, beleértve útválasztási táblákat, hálózati felhasználó- és csoportneveket, SNMP (Simple Network Management Protocol) adatokat és így tovább.